Explotación de 285 millones de dólares del Protocolo Drift: Todo lo que necesita saber

¿Qué ha pasado, qué aplicaciones del ecosistema están afectadas y por qué todo el mundo está enfadado con Circle?

- Publicado:

- Editado:

Drift Protocol, una popular bolsa de perpetuos basada en Solana, ha sido víctima de un ataque devastador que ha provocado la pérdida de más de 285 millones de dólares en fondos, incluidos los depósitos de los usuarios.

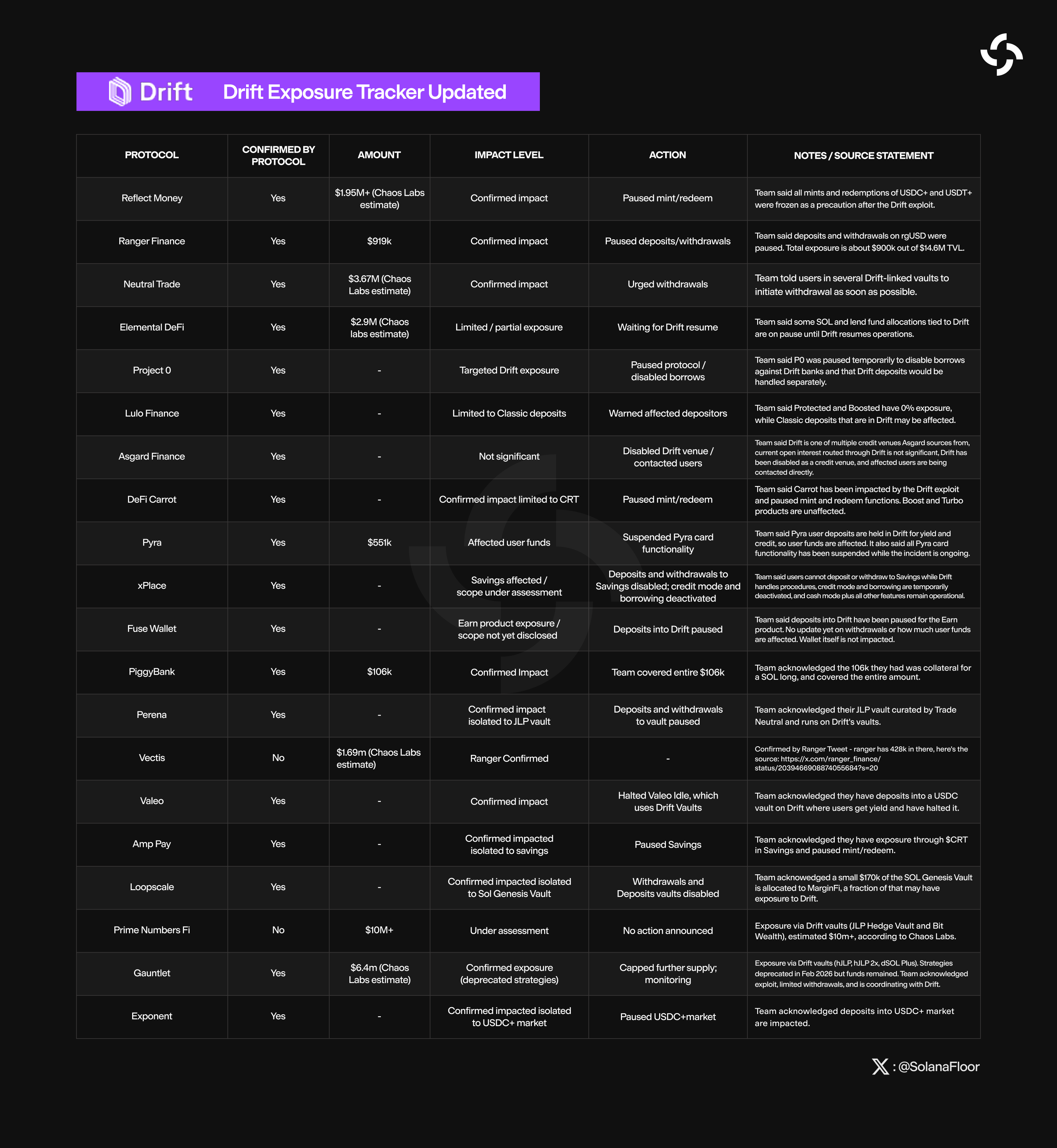

Pilar central de la economía DeFi de Solana, el exploit del Drift Protocol ha afectado a aplicaciones y servicios de todo el ecosistema. Con docenas de aplicaciones de terceros que generan rendimientos a través de las bóvedas Drift, incluso los participantes del ecosistema que nunca han tocado el protocolo directamente pueden haberse visto afectados.

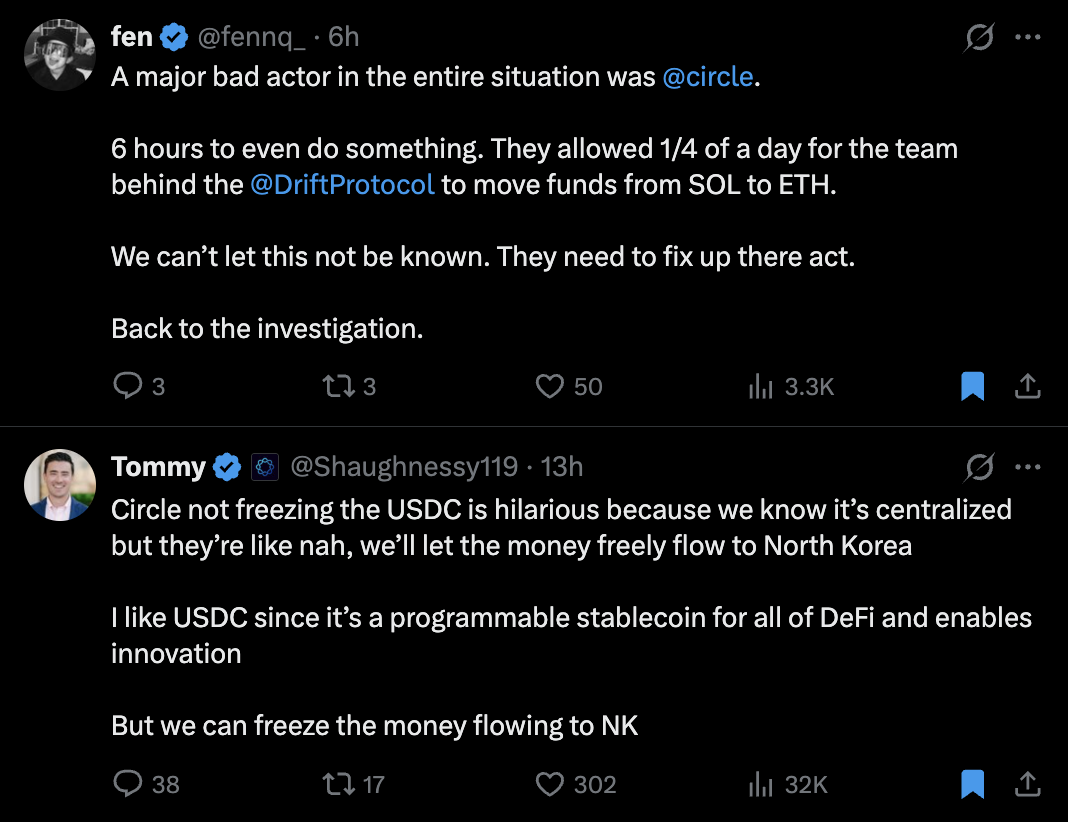

En medio de una avalancha de apoyo al protocolo Drift, la comunidad de criptomonedas ha expresado su confusión y decepción con Circle. Los críticos argumentan que el emisor centralizado de stablecoins podría haber interceptado los fondos para mitigar los daños, pero decidió no hacerlo.

¿Qué ha ocurrido?

¿Cómo accedieron los atacantes?

El 1 de abril, un atacante altamente coordinado se hizo con el control del administrador del Consejo de Seguridad de Drift Protocol utilizando transacciones pre-firmadas a través de cuentas nonce duraderas. Según Drift Protocol, la configuración Nonce inicial se creó el 23 de marzo, lo que sugiere una operación muy sofisticada que se orquestó durante varias semanas.

Con el respaldo de los datos onchain, Drift afirma que se crearon cuatro cuentas nonce duraderas. Dos estaban asociadas a miembros del Consejo de Seguridad de Drift, mientras que otras dos estaban asociadas a cuentas controladas por atacantes. Durante esta ventana, al menos 2/5 firmantes multisig firmaron transacciones vinculadas a cuentas nonce duraderas.

El 27 de marzo, Drift ejecutó una migración planificada del Consejo de Seguridad. Esta acción se llevó a cabo debido al cambio de miembros del Consejo. Tres días después, el 30 de marzo, se creó una nueva cuenta de nonce duradero para un miembro de la multisig actualizada.

Esta configuración proporcionó al atacante suficientes aprobaciones multisig (2/5) para ejecutar un vector de ataque novedoso y retardado. El 1 de abril, el atacante apretó el gatillo, iniciando una retirada de prueba del fondo de seguros antes de ejecutar dos transacciones de nonce duradero prefirmadas para transferir la autoridad de administración a un actor malicioso.

Tras hacerse con el control administrativo total, el atacante inició un nuevo mercado al contado para un activo falso, denominado $CVT. Tras eliminar los límites de retirada de fondos e inflar artificialmente el valor de $CVT mediante la manipulación del oráculo, el atacante tomó prestados fondos contra la garantía falsa, drenando más de 285 millones de dólares de los fondos de préstamos, depósitos de la cámara acorazada y saldos de operaciones.

En las horas siguientes, el atacante transfirió la mayor parte de los fondos robados de Solana a Ethereum a través del CCTP de Circle. Según Arkham Intel, el monedero ha cambiado la gran mayoría de los fondos a $ETH, en el que no puede ser congelado o incautado por una entidad centralizada.

Drift ha congelado todas las funciones del protocolo, y el monedero multisig comprometido ha sido eliminado. los $dSOL no depositados en Drift y los activos del Fondo de Seguros han sido trasladados para su salvaguarda, y el equipo de Drift está coordinando activamente a los equipos de seguridad y a las fuerzas del orden en un intento de recuperar los fondos.

¿Qué es un Nonce duradero?

Antes del hackeo de ayer, gran parte de Solana DeFi no tenía ni idea de lo que era un Durable Nonce. Hoy, los expertos de Solana han desatado una letanía de críticas hacia el mecanismo, que Drift ha destacado por desempeñar un papel instrumental en el exploit.

Cada transacción de Solana incluye un blockhash reciente que expira en unos 60-90 segundos si la transacción no se confirma. Un Durable Nonce sustituye ese blockhash que expira por un valor almacenado en una cuenta especial onchain, de modo que la transacción sigue siendo válida indefinidamente.

Una vez que la transacción es finalmente enviada y confirmada, el nonce cambia automáticamente para que la misma transacción nunca pueda ser reutilizada. Es la herramienta a la que recurren los desarrolladores cuando una transacción necesita múltiples firmantes, aprobación fuera de línea o cualquier flujo de trabajo que normalmente no se produce en un breve espacio de tiempo.

Sin embargo, el representante de Anza, trentdotsol, argumenta que, a pesar de su típica aversión a este mecanismo, no se debería culpar a los nonces duraderos del ataque.

¿Qué aplicaciones Solana DeFi están expuestas?

Durante muchos años, Drift Protocol ha sido la piedra angular de Solana DeFi. Antes del exploit, Drift Protocol contaba con más de 550 millones de dólares en TVL, con docenas de aplicaciones de terceros que dependían de sus bóvedas y pools para generar rendimiento para sus usuarios.

Aunque el alcance de los daños en las aplicaciones de Solana DeFi aún no se ha determinado, 19 aplicaciones han confirmado oficialmente que se han visto afectadas por el ataque.

Se trata de una lista de protocolos en desarrollo. Consulte la cuenta SolanaFloor 𝕏 para obtener la información más actualizada.

A pesar de que el atacante ha liquidado 41,7M $JLP, valorados en 155M $, Jupiter ha confirmado que el token de liquidez está totalmente respaldado por activos subyacentes y sigue siendo completamente seguro interactuar con él.

Drift Validator, $dSOL no afectado

En un raro resquicio de esperanza, el protocolo Drift ha confirmado que los ~2,9 millones de $SOL, valorados en aproximadamente 230 millones de dólares, apostados en el validador Drift siguen estando seguros. $dSOL, el LST (Liquid Staking Token) del protocolo emitido por Sanctum, tampoco se ha visto afectado por el ataque.

La comunidad criptográfica decepcionada por la apatía de Circle

En medio del mayor ataque Solana-DeFi desde 2022, los participantes de la red han expresado su frustración por la inacción de uno de los mayores operadores centralizados de la cadena.

A pesar de tener el poder de interceptar los fondos robados, Circle, el emisor de stablecoin detrás de $USDC, permaneció completamente inactivo durante toda la duración del exploit.

Los críticos argumentan que la negligencia de Circle permitió al atacante saquear la comunidad DeFi sin control, mostrando una flagrante falta de apoyo al ecosistema durante una crisis.

Circle aún no ha emitido un comunicado oficial, aunque los registros de onchain indican que la empresa acuñó 500 millones de $USDC a las 18:05 UTC, lo que sugiere que el emisor estaba activo en medio del ataque.

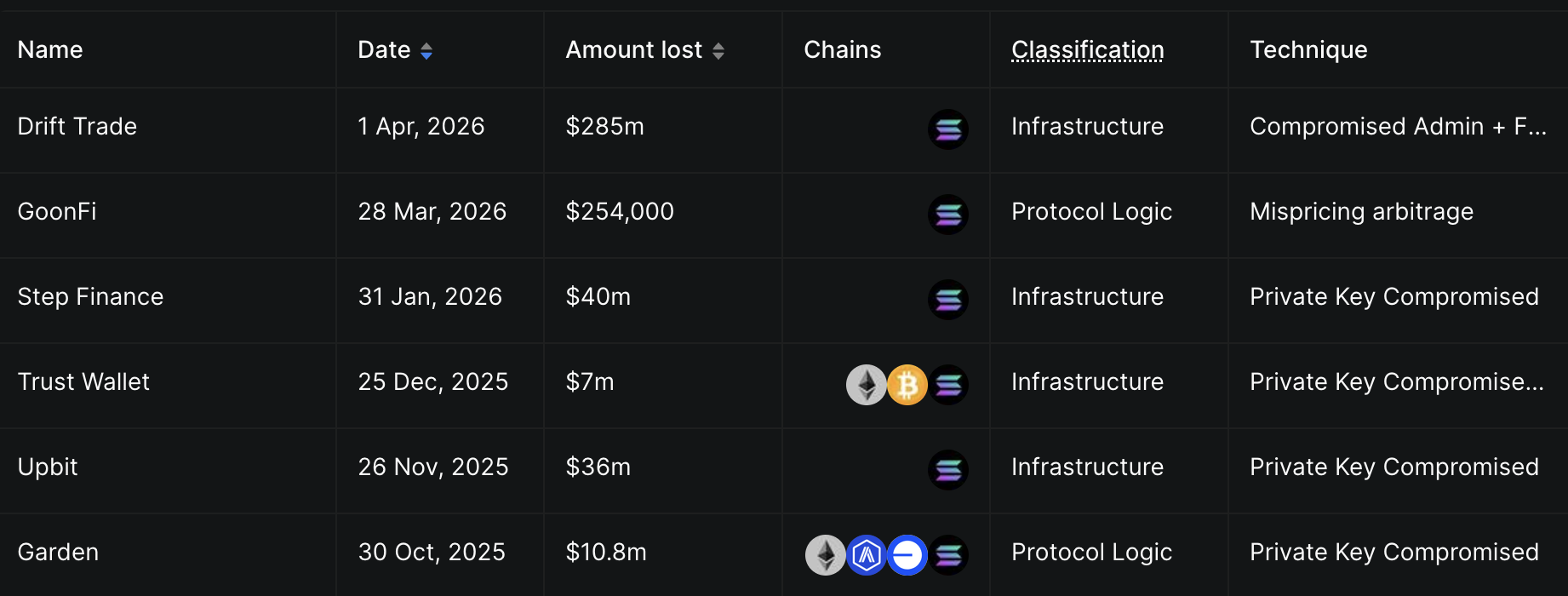

El error humano sigue siendo el mayor riesgo para la seguridad de la cadena de bloques

El exploit del Protocolo Drift refuerza un tema recurrente en muchos incidentes de seguridad a gran escala a lo largo de la historia. Mientras que la tecnología subyacente de un protocolo, los contratos inteligentes y los programas pueden ser rigurosamente probados, auditados y seguros, el error humano es a menudo el eslabón más débil de la cadena.

Según los datos de DefiLlama, la gran mayoría de los recientes ataques a la seguridad de Solana tienen su origen en claves privadas comprometidas, a menudo debido a ingeniería social u otras violaciones de la seguridad operativa.

Tras el ataque al protocolo Drift, los participantes del ecosistema de Solana han pedido a los equipos de DeFi que reevalúen sus propios sistemas para garantizar que la red nunca sufra un incidente similar.

Esta es una historia en desarrollo, para actualizaciones en vivo, por favor refiérase a la cuenta SolanaFloor 𝕏.

Más información sobre SolanaFloor

Un creador de mercado a escala institucional elige Solana

B2C2 de SBI Holdings elige a Solana como su capa de liquidación principal de Stablecoin

Explotación del protocolo Drift: ¿Qué ha ocurrido?