BONK.fun's Domain mit Wallet-Draining Prompt gekapert als Hacker Exploits Benutzer für nur $ 23K

Eine gekaperte Domain, ein eingeschleuster Wallet-Drainer und ein begrenzter, aber alarmierender Einfluss der Nutzer haben das Solana Memecoin Launchpad ins Visier genommen.

- Veröffentlicht:

- Bearbeitet:

Das Solana Memecoin-Launchpad BONK.fun erlitt eine Sicherheitsverletzung, nachdem Angreifer ein Team-Konto gekapert und diesen Zugang genutzt hatten, um die Domain der Plattform zu kompromittieren. Laut Aussagen des Teams und des Betreibers SolportTom haben die Angreifer einen Krypto-Drainer auf der BONK.fun-Website platziert und damit eine gefährliche Situation für Nutzer geschaffen, die die Website nach dem Einbruch besucht haben.

Der Vorfall erregte schnell die Aufmerksamkeit der Solana- und der breiteren Krypto-Community. Der Vorfall machte auch ein bekanntes Problem auf den Märkten für digitale Vermögenswerte deutlich. Selbst wenn Protokolle und Handelssysteme verbessert werden, haben es Angreifer immer noch auf die Benutzeroberfläche abgesehen, der die Menschen täglich vertrauen.

Was ist passiert?

Sowohl BONK.fun als auch Tom warnten die Nutzer davor, mit der Domain zu interagieren, nachdem das Team die Kompromittierung entdeckt hatte. BONK.fun schrieb: "Ein böswilliger Akteur hat die BONKfun-Domain kompromittiert. Bitte interagieren Sie nicht mit der Website, bis wir alles gesichert haben".

Tom gab eine detailliertere Warnung heraus, in der er sagte, dass Hacker "einen Team-Account gekapert und einen Drainer auf der DOMAIN erzwungen haben."

Diese Beschreibung deutet eher auf einen Angriff auf das Frontend als auf einen Zusammenbruch der zugrunde liegenden Token-Infrastruktur hin. Die Angreifer scheinen die Kontrolle über ein Konto erlangt zu haben, das mit den Domain-Operationen der Plattform verbunden ist, und nutzten dann diesen Zugang, um bösartige Aufforderungen über die offizielle Website zu versenden. In der Praxis könnten Nutzer, die der legitimen Domain vertrauten, auf eine gefälschte Nachricht gestoßen sein, die sie aufforderte, eine Aufforderung zur Unterzeichnung der Nutzungsbedingungen zu unterzeichnen. Diese Signatur löste Berichten zufolge den Drainer aus.

Besucher, die versuchten, die Website aufzurufen, erhielten später Sicherheitswarnungen ihres Browsers, die die Seite als bösartig und unsicher einstuften.

Wer war betroffen?

Tom sagte, dass nicht alle BONK.fun-Benutzer von der Sicherheitsverletzung betroffen waren. Er stellte klar, dass nur die Benutzer, die die gefälschten Nutzungsbedingungen auf der kompromittierten BONK.fun-Domäne nach dem Vorfall unterzeichneten, Verluste erlitten.

Mehrere Nutzer auf X gaben an, dass sie Geld verloren haben, nachdem sie mit der kompromittierten Website interagiert hatten. Ein Nutzer schrieb: "mein konto mit 100k ist weg. wird es später wieder auftauchen?"

Daten, die von der Blockchain-Analyseplattform Bubblemaps geteilt wurden, deuten darauf hin, dass die Auswirkungen relativ gering sind. Es wurden 13 Wallet-Adressen mit dem Angreifer in Verbindung gebracht, und es wird geschätzt, dass etwa 35 Nutzer ausgenutzt wurden und insgesamt etwa 23.000 Dollar abgezogen wurden.

Bubblemaps merkte an, dass die Zahlen auf öffentlichen Onchain-Daten und Nutzerberichten beruhen. Einige Nutzer gaben an, mehr als 100.000 Dollar verloren zu haben, aber die Forscher konnten auf der Onchain keine Beweise finden, die diese höheren Beträge bestätigen.

Gleichzeitig deuten die verfügbaren Aktivitätsdaten darauf hin, dass das Gesamtausmaß des Vorfalls möglicherweise begrenzt blieb. Der Anteil von BONK.fun an der Launchpad-Aktivität war bereits in den Tagen vor dem Einbruch relativ gering. Die Daten von Dune zeigen, dass die Plattform in den letzten sieben Tagen 314 Token auf den Markt gebracht hat, wobei nur ein Token in diesem Zeitraum graduiert wurde.

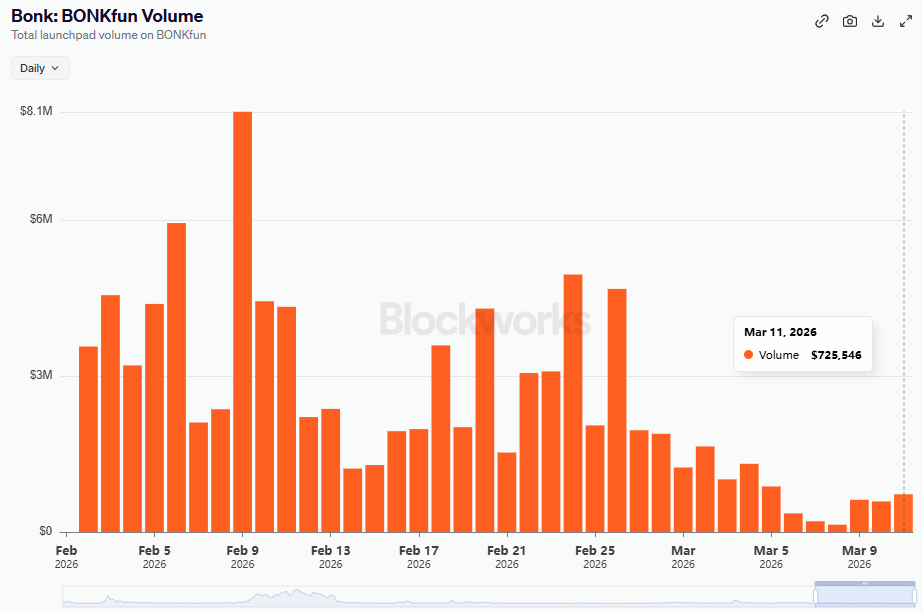

In den vorangegangenen drei Tagen hatte die Plattform 165 Token auf den Markt gebracht und null Graduierungen verzeichnet. Das Handelsvolumen blieb ebenfalls bescheiden und war in den Tagen vor dem Vorfall tendenziell rückläufig, wobei die Daten von Blockworks zeigen, dass BONK.fun am 11. März, dem Tag des Vorfalls, ein Volumen von etwa 725.546 US-Dollar erzielte.

Reaktion der Gemeinschaft

Gleichzeitig löste der Vorfall in Teilen der Community Frustration und Skepsis aus. Einige Nutzer fragten sich, wie die Angreifer überhaupt Zugang zu der Domäne erlangen konnten.

Andere kritisierten die operative Sicherheit der Plattform und argumentierten, dass der Vorfall die Glaubwürdigkeit von BONK.fun beschädigt habe.

Diese Reaktionen spiegeln ein breiteres Muster in der Kryptowirtschaft wider, in der die Nutzer von den Plattformen erwarten, dass sie nicht nur Smart Contracts und Vermögenswerte schützen, sondern auch Domains, Teamkonten und jeden Teil der Schnittstelle, der mit Endnutzern in Berührung kommt.

"Kryptos jüngste Schwachstelle ist die Autorisierung"

Die Sicherheitslücke bei BONK.fun fügt sich in ein breiteres Muster von Kryptoangriffen ein, die auf Täuschung, böswillige Signaturen und Vertrauensmissbrauch setzen und nicht nur auf Code-Exploits. Angreifer zielen zunehmend auf Geldbörsen durch Phishing-Seiten, Identitätswechsel, gefälschte Genehmigungsaufforderungen und kompromittierte Websites. In Fällen wie diesem muss der Angreifer den Benutzer nur davon überzeugen, die falsche Aktion zu genehmigen.

Dieser Ansatz hat in der gesamten Branche an Bedeutung gewonnen. In einem Bericht von Nominis über die jüngsten Angriffe wird ein Umfeld beschrieben, in dem Phishing, bösartige Signaturen, Social Engineering und der Missbrauch von privilegierten Zugängen oft einen größeren finanziellen Schaden verursachen als herkömmliche Smart-Contract-Fehler. Allein im Januar 2026 zeigten mehrere größere Vorfälle, wie Angreifer zunehmend auf Autorisierung und menschliches Verhalten abzielen, anstatt sich nur auf technische Schwachstellen zu verlassen.

Der allgemeine Trend deutet darauf hin, dass die betriebliche Sicherheit und die Ausbildung der Benutzer in vielen Situationen genauso wichtig sind wie die Prüfung von Smart Contracts.

Lesen Sie mehr auf SolanaFloor

Archer Exchange startet CLOB inmitten von Bedenken über Prop AMM Spoofing

Mastercard führt globales Krypto-Partnerprogramm mit Solana, Paxos und anderen ein

Einblick in das Ökosystem von Pump.fun