Comparação das tecnologias DeCC - A MPC é a abordagem mais equilibrada para a privacidade e o desempenho da cadeia de blocos?

As tecnologias de Computação Confidencial Descentralizada, como a MPC e a ZK, têm como objetivo tornar as cadeias de blocos mais seguras à escala, mas como funcionam exatamente?

- Publicado:

- Editado:

Termos como ZK-Proofs, Fully Homomorphic Encryption (FHE) e Multi-Party Computation (MPC) são frequentemente usados no espaço criptográfico. No entanto, muitos entusiastas da criptografia ainda estão coçando a cabeça se perguntando como essas tecnologias podem realmente melhorar as redes de blockchain e os aplicativos que elas suportam.

Graças ao lançamento interminável de ZK-rollup Layer-2s no cenário Ethereum, a prova de ZK é provavelmente a tecnologia mais conhecida DeCC (Decentralized Confidential Computing) na indústria de criptografia. No entanto, isso não significa necessariamente que seja o mais eficaz.

Quais são os prós e contras de várias abordagens DeCC e como elas são adaptadas para diferentes resultados?

Tecnologias de DeCC: Uma comparação

Quando se trata de computação confidencial, não existe uma abordagem única que atenda a todas as necessidades. Semelhante ao famoso Trilema Blockchain de Vitalik Buterin, as tecnologias DeCC geralmente superam o desempenho em uma área às custas de outra.

Por exemplo, os Trusted Execution Environments (TEE) são soluções baseadas em hardware que são indiscutivelmente mais seguras e escaláveis do que as soluções baseadas em software.

No entanto, isto é uma espécie de faca de dois gumes. Os TEEs não têm a flexibilidade das tecnologias DeCC baseadas em software e dependem de fornecedores e fabricantes de hardware.

Quais as tecnologias de reforço da privacidade mais adequadas para as necessidades gerais de computação confidencial?

Computação multipartidária (MPC)

MPC é uma técnica criptográfica que permite que várias partes calculem uma função, mantendo as entradas privadas e confidenciais. Permite que os participantes colaborem em cálculos sem revelar os seus dados individuais uns aos outros e a qualquer terceiro à espreita.

O MPC garante tanto a privacidade como a exatidão, mesmo que alguns colaboradores tentem desviar-se do protocolo. Esta abordagem DeCC é particularmente útil em cenários em que várias entidades precisam de efetuar cálculos e aceder a dados sensíveis, como nos serviços financeiros ou nos sistemas de votação seguros.

Prós

-

Segurança melhorada através da gestão distribuída de chaves

-

Elimina pontos únicos de falha

-

Mantém a privacidade das entradas individuais

-

Flexível para várias aplicações

Cons

-

Pode ser computacionalmente intensivo

-

Pode introduzir latência nas transacções

-

Requer coordenação entre várias partes

Ambientes de execução confiáveis (TEE)

Os TEEs são áreas seguras dentro de um processador que garantem a confidencialidade e a integridade do código e dos dados nele contidos. Eles fornecem um ambiente de execução isolado baseado em hardware que protege operações sensíveis de fatores externos, como o sistema operacional de um computador’

Em teoria, os TEEs oferecem um nível de segurança mais elevado do que as soluções apenas de software, tirando partido das funcionalidades de hardware para criar uma zona de confiança para o processamento de informações sensíveis.

Os Ambientes de Execução Confiáveis estão frequentemente em dispositivos móveis, computação em nuvem e outros cenários em que os desenvolvedores exigem processamento seguro de dados em escala.

Prós

-

Segurança no nível do hardware

-

Mais rápido do que as soluções baseadas em software puro

-

Pode lidar com operações sensíveis num ambiente isolado

Cons

-

Confiança nos fabricantes de hardware

-

Potenciais vulnerabilidades na implementação do hardware

-

Flexibilidade limitada em comparação com soluções de software

Provas de conhecimento zero (ZK)

Um dos chavões favoritos da criptografia, as provas de conhecimento zero permitem que uma parte (o provador) prove a outra parte (o verificador) que uma afirmação é verdadeira sem revelar nenhuma informação sobre o conteúdo da própria afirmação.

As provas ZK oferecem fortes garantias de privacidade, permitindo simultaneamente a verificação de afirmações ou cálculos específicos. A prova de conhecimento zero oferece uma ferramenta poderosa para manter a privacidade durante as interações onchain.

No entanto, a tecnologia à prova de ZK muitas vezes depende de uma ‘configuração confiável’, que exige que as partes confiem umas nas outras até certo ponto antes de gerar as chaves que mantêm o sistema de prova. Em alguns aspectos, isso elimina a eficácia da criptografia à prova de zk.

Prós

-

Fornece fortes garantias de privacidade

-

Reduz a quantidade de dados necessários para a verificação

Cons

-

Pode ser computacionalmente caro

-

Pode exigir ‘configuração confiável’ em algumas implementações

Criptografia totalmente homomórfica (FHE)

Finalmente, a criptografia totalmente homomórfica permite que os cálculos sejam realizados em dados criptografados sem descriptografá-los. Com a FHE, os dados podem permanecer encriptados durante todo o processo de computação, sendo que os resultados também permanecem encriptados.

Esta tecnologia permite a terceirização segura de cálculos em dados confidenciais, tornando-a particularmente valiosa para cenários de computação em nuvem e análise de dados. Embora o FHE ofereça altos níveis de privacidade de dados, ele enfrenta desafios significativos de desempenho que limitam sua escalabilidade.

Prós

-

Permite a computação segura em dados confidenciais

-

Mantém a privacidade dos dados durante todo o processo de computação

-

Útil em computação em nuvem e análise de dados

Cons

-

Extremamente intensivo em termos de computação

-

Baixa escalabilidade

Olhar de relance

|

Tecnologia |

Privacidade |

Desempenho |

Flexibilidade |

|

MPC |

Alta |

Moderado |

Alta |

|

TEE |

Moderado |

Alta |

Baixo |

|

ZK |

Alta |

Baixo |

Alta |

|

FHE |

Muito elevado |

Baixo |

Alta |

Essencialmente, isso se resume a isso: Diferentes tecnologias DeCC são mais adequadas para diferentes aplicações. O FHE pode ser uma das tecnologias de computação confidencial mais privadas e seguras disponíveis, mas ainda sofre de baixa latência e problemas de escala.

Entretanto, os TEEs são alguns dos ambientes de maior desempenho para o processamento de cálculos, mas sua dependência de hardware significa que eles podem não ter a flexibilidade necessária em um setor em rápida evolução.

Tudo considerado, a Computação Multipartidária talvez ofereça a abordagem mais equilibrada para a computação confidencial descentralizada. Ao distribuir a computação em várias entradas, o MPC elimina pontos singulares de falha e ainda fornece níveis suficientes de desempenho.

MPC em ação: Arcium

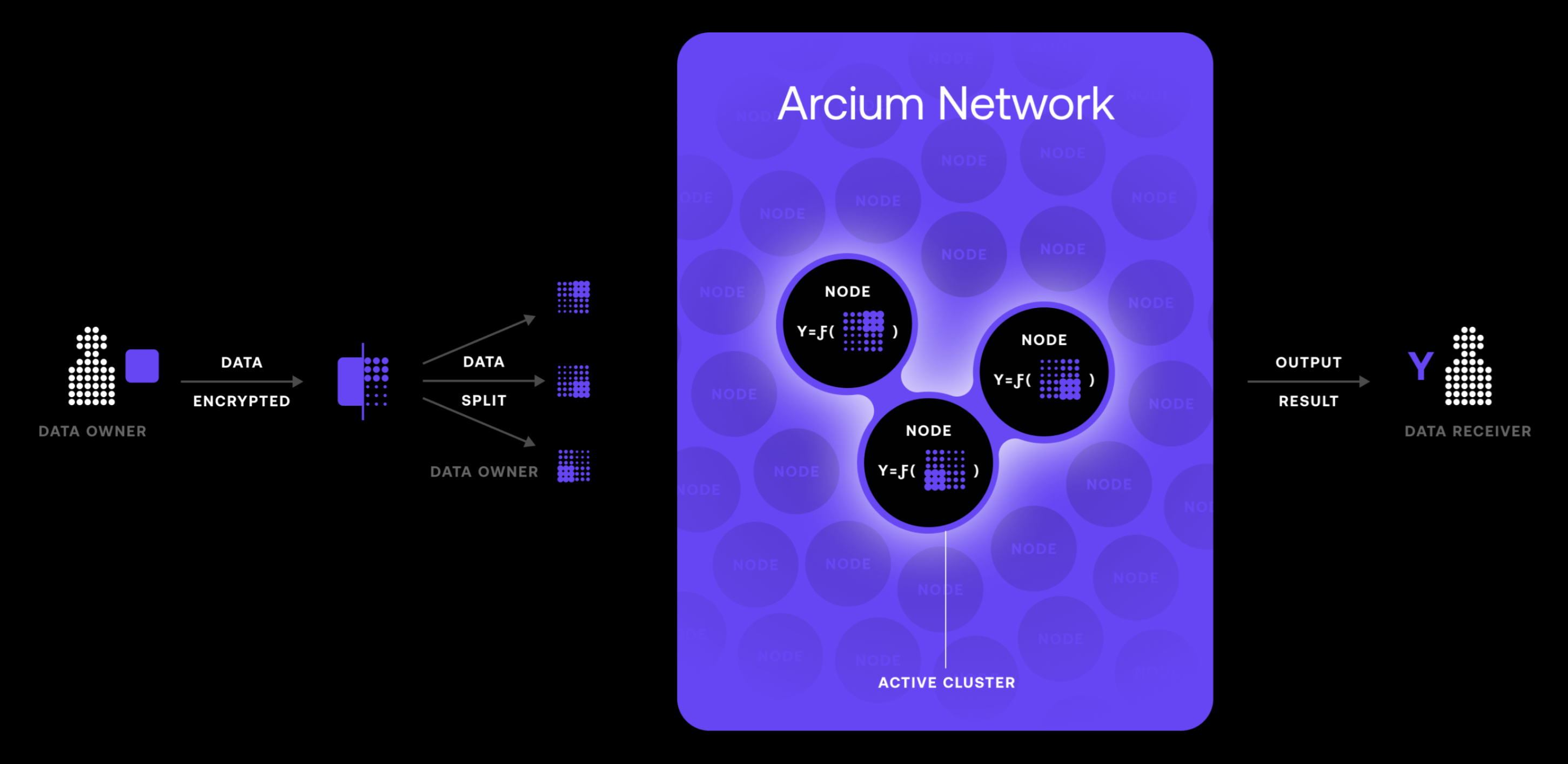

Arcium, um protocolo DeCC baseado em Solana, utiliza MPC para alimentar sua rede computacional segura e de alto desempenho.

A rede da Arcium consiste em vários nós chamados Arx, que processam coletivamente dados criptografados usando protocolos MPC. Esta arquitetura distribuída garante que nenhum nó individual tem acesso ao conjunto completo de dados, aumentando a segurança e eliminando pontos únicos de falha.

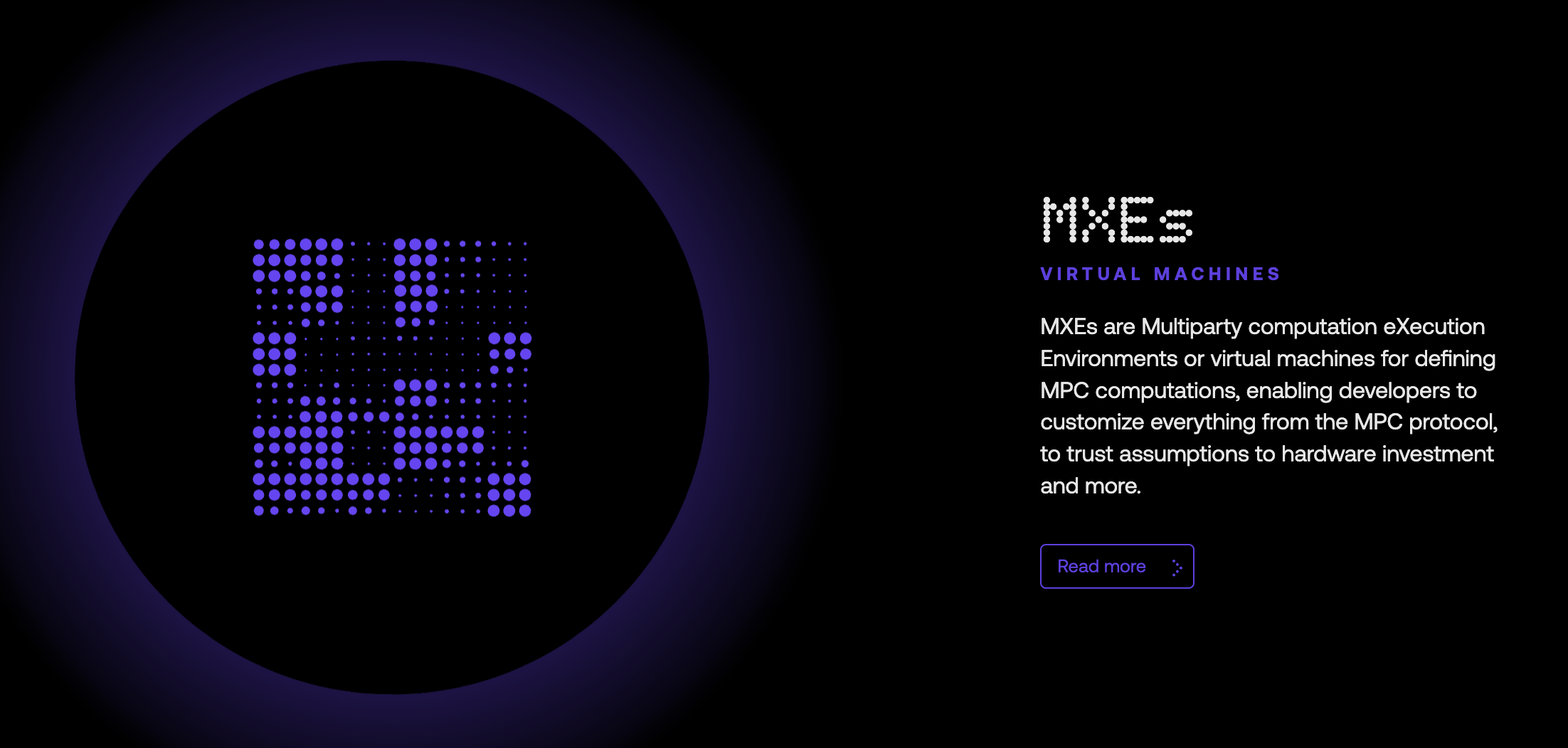

Além dos nós Arx, a Arcium também apresenta MXEs, ou Multiparty eXecution Environments. Esses MXEs servem como máquinas virtuais para computações multipartidárias seguras e permitem que os desenvolvedores configurem vários aspectos da computação, incluindo esquemas de criptografia, seleção de nós e parâmetros de execução.

Além disso, a Arcium desenvolveu sua própria interface de programação nativa, Arcis, projetada para escrever aplicativos MPC seguros. Ela fornece aos desenvolvedores uma interface familiar e intuitiva para a criação de aplicações com preservação da privacidade que podem computar dados criptografados dentro de MXEs isolados.

A rede Arcium oferece configurações MPC customizáveis, permitindo aos usuários adaptar os níveis de segurança, seleção de nós e protocolos de execução às suas necessidades específicas. A flexibilidade que o MPC oferece torna o Arcium adequado para uma ampla gama de aplicações, desde o treinamento de modelos de IA até a análise de dados médicos.

A Arcium aproveita a tecnologia MPC em seu amplo conjunto de produtos para fornecer uma poderosa plataforma de computação confidencial que prioriza a privacidade, a segurança e a colaboração. Indiscutivelmente uma das mais completas tecnologias DeCC disponíveis, a MPC dá à Arcium a flexibilidade, resiliência e desempenho necessários para alimentar sua crescente rede.

Esta abordagem posiciona a Arcium como um jogador-chave no espaço de computação confidencial descentralizado, garantindo que o protocolo esteja bem equipado para facilitar as demandas de indústrias emergentes como DePIN, IA e soluções de saúde baseadas em blockchain.

Leia mais sobre o SolanaFloor

O maior protocolo de governança de Solana&rsquo está evoluindo

Realms rompe laços com Solana Labs para formar uma entidade separada

Vídeo