3,71 milhões de tokens $JUP ligados a 4806 e-mails em "peculiaridades" do site de reclamações Jupiter

O controverso sistema de reivindicação de lançamento aéreo de Júpiter prova ser falho, pois os e-mails são vinculados a carteiras onchain.

- Publicado:

- Editado:

Jupuary 2025 foi um dos eventos de liquidez mais esperados de Solana&rsquo, distribuindo 700M $JUP tokens entre 2M carteiras qualificadas.

No entanto, o processo de reivindicação de Jupuary airdrop foi extremamente controverso. Com o objetivo de melhorar as comunicações e a segurança, Jupiter exigiu que os reclamantes criassem um perfil ‘Jupiverse’ usando um endereço de e-mail.

As preocupações e reclamações dos usuários foram validadas desde então, com um “quirk” de segurança, resultando em mais de 4.800 e-mails pessoais sendo vinculados a carteiras onchain.

Que medidas foram tomadas para remediar este erro e o que podem os utilizadores afectados fazer para recuperar a sua privacidade?

Segurança de janeiro “Quirk” Revela endereços de e-mail de reclamantes

Em 25 de janeiro, as reivindicações de Jupuary finalmente foram abertas a sério, o superapp DeFi concedendo aos usuários de Solana milhões de tokens $ JUP. Apesar de muitos membros da comunidade Solana expressarem preocupações e frustração por terem que fornecer um endereço de e-mail para reivindicar seu $ JUP, Jupuary foi em grande parte uma ocasião alegre.

10 dias depois, essas preocupações com a segurança foram confirmadas. Em um anúncio, Jupiter Comms Lead Kash Dhanda revelou que um “ quirk” no tratamento de transações para usuários do Ledger X SolFlare resultou em 0,5% dos endereços de e-mail do Jupiverse sendo transmitidos onchain junto com a assinatura da transação.

O problema decorreu do pipelining de transação otimizado do Solflare&rsquo, que foi projetado para melhorar as taxas de desembarque de transações para usuários do Solflare.

Enquanto alguns fornecedores de carteiras apenas exigiam que as contas assinassem uma mensagem confirmando a ligação entre carteiras e endereço de e-mail, o Ledger apenas suporta a assinatura de transacções.

Júpiter projetou um fluxo especial para requerentes usando uma carteira de hardware Ledger que contornou essa restrição, mas o pipelining otimizado do Solflare&rsquo envia automaticamente essas transações para o blockchain para aumentar as taxas de desembarque de transações.

Dhanda admite que um punhado de desenvolvedores do Jupiter estava ciente desse problema. No entanto, o programador responsável pelo sistema de perfis do Jupiverse não foi informado.

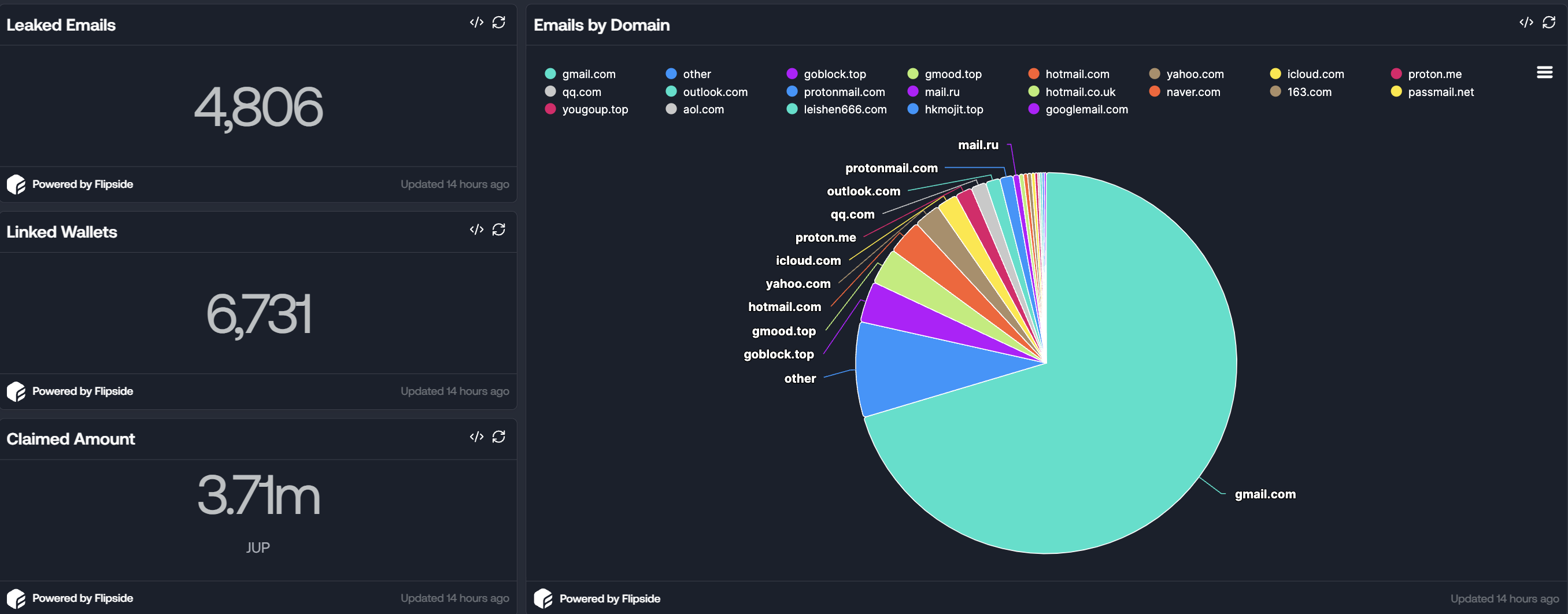

De acordo com Dados da Flipside, a segurança “quirk” expôs 4.806 endereços de e-mail, ligando-os a 6.371 carteiras. As carteiras reveladas eram coletivamente elegíveis para reivindicar 3,71 milhões de tokens $ JUP, atualmente avaliados em mais de $ 3,1 milhões.

Vazamento reacende a crítica de reivindicação de Jupuary

A revelação de mais de 4.800 endereços de e-mail forneceu muita munição para os críticos descontentes de Jupuary.

Apesar do compromisso anterior de Júpiter com a implementação do feedback do usuário durante várias propostas de governança, os usuários ficaram frustrados porque a potência do DeFi optou por ignorar as preocupações da comunidade.

As preocupações foram ainda mais exacerbadas após um hack recente, no qual um ator malicioso obteve acesso à conta Jupiter 𝕏.

Em face das críticas, Dhanda reconheceu que a abordagem de Júpiter’para projetar perfis Jupiverse “não era ideal”.

Júpiter desde então excluiu todas as ligações entre carteiras e endereços de e-mail. Seguindo em frente, Júpiter aproveitará a tecnologia zk para confirmar que os usuários forneceram um endereço de e-mail, sem a necessidade de revelar nenhuma informação confidencial. Dhanda também recomendou que os usuários considerem o uso de novos endereços de e-mail e carteiras no futuro.

Leia mais sobre o SolanaFloor

Os detentores de $TNSR têm mãos de diamante?

Mais de 64% dos requerentes de lançamento aéreo de $TNSR mantiveram seus tokens

Refresque seus fundamentos de segurança de criptografia