DeCC技術の比較 - MPCはブロックチェーンのプライバシーとパフォーマンスにとって最もバランスの取れたアプローチか?

MPCやZKのような分散型コンフィデンシャル・コンピューティング・テクノロジーは、ブロックチェーンを大規模でより安全にすることを目指しているが、具体的にはどのように機能するのだろうか?

- 公開:

- 編集済み:

ZK-Proofs、Fully Homomorphic Encryption (FHE)、Multi-Party Computation (MPC)といった用語は、暗号空間ではよく飛び交う。しかし、多くの暗号愛好家は、これらの技術がブロックチェーン・ネットワークやそれらがサポートするアプリケーションを実際にどのように改善できるのか、いまだに頭を悩ませている。

イーサリアムのランドスケープにおけるZK-rollup Layer-2の終わりのないロールアウトのおかげで、ZK-proofingはおそらく暗号業界で最もよく知られたDeCC (Decentralized Confidential Computing)技術でしょう。しかし、それは必ずしも最も効果的であることを意味するものではありません。

さまざまなDeCCアプローチの長所と短所、そしてさまざまな結果にどのように適応しているのでしょうか?

DeCCテクノロジー:比較

機密コンピューティングに関しては、すべての条件を満たす万能のアプローチはありません。Vitalik Buterin氏の有名なブロックチェーンのトリレンマと同様に、DeCCテクノロジーはしばしば、ある分野では優れているが、別の分野では犠牲になっていることがあります。

例えば、Trusted Execution Environments(TEE)はハードウェアベースのソリューションであり、ソフトウェアベースのソリューションよりも間違いなく安全でスケーラブルである。

しかし、これは諸刃の剣のようなものです。TEE はソフトウェア ベースの DeCC テクノロジーの柔軟性に欠け、ハードウェア プロバイダーやメーカーに依存しています。

一般的な機密コンピューティングのニーズには、どのようなプライバシー強化技術が最適なのでしょうか?

一般的な機密コンピューティングのニーズには、どのようなプライバシー強化技術が最適なのでしょうか?

マルチパーティ コンピューティング (MPC)

MPCは、複数の当事者が入力の秘密と機密を保持しながら関数を計算できるようにする暗号技術です。これは、参加者がお互いの個々のデータを明らかにすることなく、また、潜んでいる第三者にも明らかにすることなく、共同で計算することを可能にします。

MPCは、たとえ共同研究者がプロトコルから逸脱しようとしても、プライバシーと正確さの両方を保証します。このDeCCアプローチは、金融サービスや安全な投票システムなど、複数のエンティティが計算を実行し、機密データにアクセスする必要があるシナリオで特に有用です。

長所

分散キー管理によるセキュリティの強化

分散鍵管理によるセキュリティ強化

単一障害点を排除します。

個々の入力のプライバシーを維持します

。個々の入力のプライバシーを保持する。

さまざまな用途に柔軟に対応

計算が多くなる

トランザクションに遅延をもたらす可能性がある。

複数の当事者間の調整が必要

Trusted Execution Environments (TEE)

TEEは、プロセッサ内のセキュアな領域であり、内部で保持されるコードとデータの機密性と完全性を保証します。ハードウェア ベースの分離された実行環境を提供し、コンピュータのオペレーティング システムのような外部要因から機密処理を保護します。理論的には、TEE は、機密情報を処理するための信頼されたゾーンを作成するためにハードウェア機能を活用することによって、ソフトウェアのみのソリューションよりも高いレベルのセキュリティを提供します。

信頼された実行環境は、モバイル デバイス、クラウド コンピューティング、および開発者が大規模で安全なデータ処理を必要とするその他のシナリオでよく使用されます。

長所

ハードウェアレベルのセキュリティ

純粋なソフトウェアベースのソリューションよりも高速純粋なソフトウェアベースのソリューションよりも高速

ハードウェア メーカーへの依存

ハードウェアメーカーへの依存

ハードウェア実装における潜在的な脆弱性

ゼロ知識証明は、特定の主張や計算の検証を可能にしながら、強力なプライバシー保証を提供します。ゼロ知識証明は、オンチェーン相互作用中にプライバシーを維持するための強力なツールを提供します。

しかし、ZK証明技術は多くの場合、信頼されたセットアップ(trusted setup’)に依存しており、証明システムを維持する鍵を生成する前に、当事者がお互いをある程度信頼する必要がある。ある意味、これはzk-proof暗号の有効性を排除することになる。

長所

強力なプライバシー保証を提供する

強力なプライバシー保証を提供します。

検証に必要なデータ量を削減します

。 欠点計算量が多くなる

。計算コストがかかる

この技術は、機密データに対する計算の安全なアウトソーシングを可能にし、クラウド・コンピューティングやデータ分析のシナリオで特に価値を発揮します。FHE は高レベルのデータ プライバシーを提供する一方で、スケーラビリティを制限するパフォーマンス上の大きな課題に直面しています。

長所

-

機密データの安全な計算を可能にする

- 機密データの安全な計算を可能にする

-

機密データの安全な計算を可能にする。

計算プロセス全体を通してデータのプライバシーを維持します

。 -

計算プロセスを通してデータのプライバシーを維持する。

クラウドコンピューティングやデータ分析に有用

- 短所

-

非常に計算量が多い

-

極めて計算量が多い。

スケーラビリティが低い

- 一目でわかる

パフォーマンス

柔軟性高

高

TEE

中庸

高

高

低い高

一方、TEEは計算を処理するための最もパフォーマンスの高い環境ですが、ハードウェアに依存しているため、急速に進化する業界で必要とされる柔軟性に欠けることがあります。

すべてを考慮すると、マルチパーティコンピューティングは、おそらく分散型機密コンピューティングに対して最もバランスの取れたアプローチを提供します。複数の入力に計算を分散させることで、MPC は十分なレベルのパフォーマンスを提供しながらも、単一障害点を排除します。

MPCの動き:アルキウム

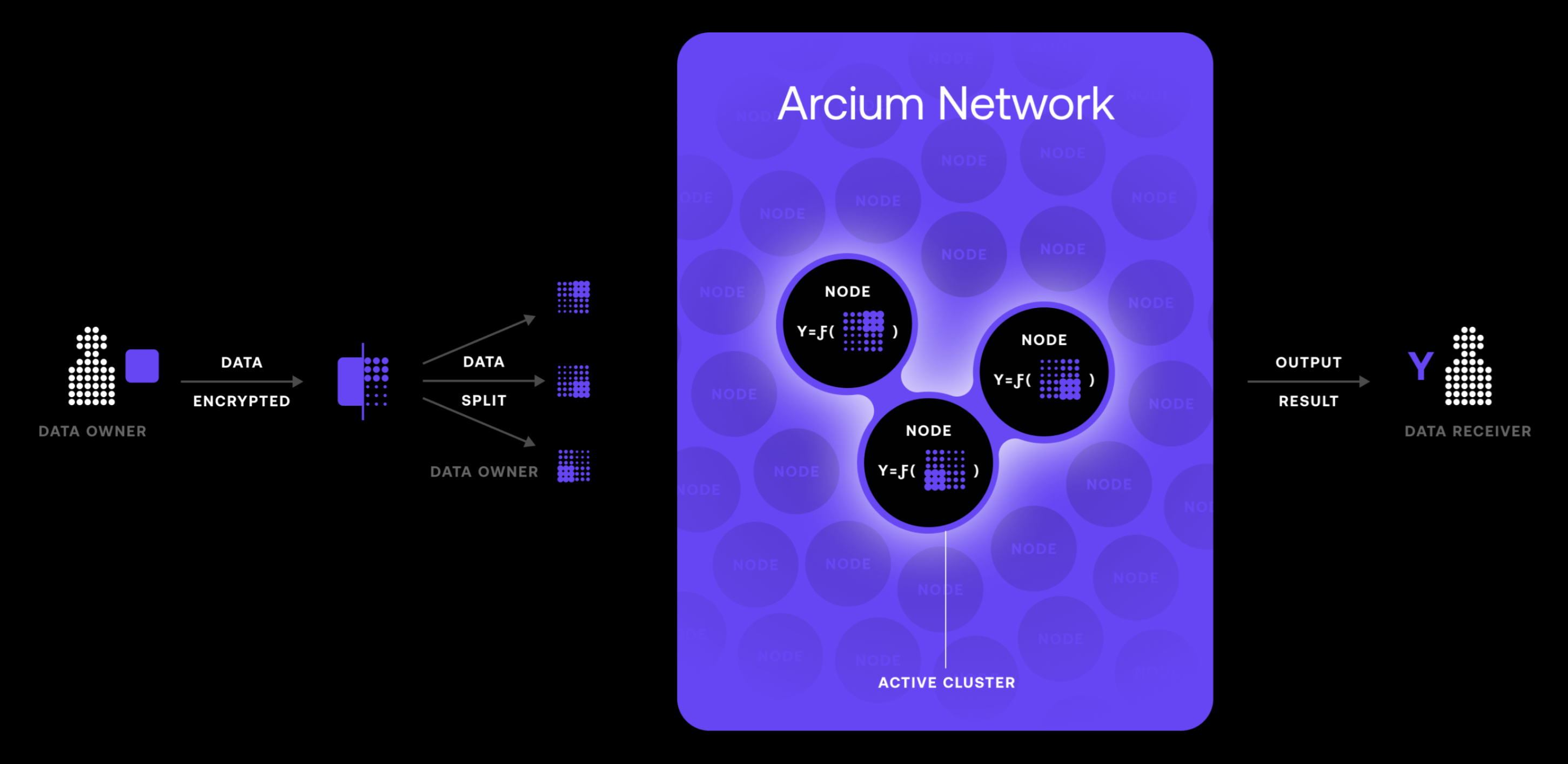

Solanaの上に構築されたDeCCプロトコルであるArciumは、MPCを活用して、安全でパフォーマンスの高い計算ネットワークを動かしています

。ArciumのネットワークはArxと呼ばれる複数のノードで構成されており、MPCプロトコルを使用して暗号化されたデータを集合的に処理します。この分散アーキテクチャにより、単一のノードが完全なデータセットにアクセスすることはなく、セキュリティが強化され、単一障害点が排除されます。

Arcium のネットワークは、Arx と呼ばれる複数のノードで構成されています。

Arxノードを超えて、ArciumはMXE(Multiparty eXecution Environments)も導入しています。これらの MXE はセキュアなマルチパーティ計算の仮想マシンとして機能し、開発者は暗号化スキーマ、ノードの選択、実行パラメータなど、計算のさまざまな側面を設定できます。

さらに、Arcium はセキュアな MPC アプリケーションを書くために設計された独自のネイティブプログラミングインターフェース Arcis を開発しました。これは、分離された MXE 内で暗号化されたデータを計算できるプライバシー保護アプリケーションを作成するための、使い慣れた直感的なインターフェイスを開発者に提供します。

Arciumネットワークはカスタマイズ可能なMPCセットアップを提供し、ユーザーはセキュリティレベル、ノード選択、および実行プロトコルを特定のニーズに合わせて調整することができます。MPCが提供する柔軟性により、ArciumはAIモデルのトレーニングから医療データ分析まで、幅広い用途に適しています。

Arciumは、プライバシー、セキュリティ、およびコラボレーションを優先する強力な機密コンピューティング・プラットフォームを提供するために、その広範な製品群にMPCテクノロジーを活用しています。利用可能な DeCC テクノロジーの中で最も充実したものの 1 つである MPC は、アルキウムの成長するネットワークに必要な柔軟性、回復力、およびパフォーマンスを提供します。

このアプローチにより、アルキウムは分散型機密コンピューティング分野の重要なプレーヤーとして位置づけられ、プロトコルがDePIN、AI、ブロックチェーンベースのヘルスケアソリューションのような新興産業の需要を促進するための十分な装備を確保します。

ソラナフロアについてもっと読む

Solana’最大のガバナンス・プロトコルは進化している。RealmsがSolana Labsとの提携を解消し、別組織を設立