Comparaison des technologies DeCC - Le MPC est-il l'approche la plus équilibrée en matière de confidentialité et de performance de la blockchain ?

Les technologies de calcul confidentiel décentralisé telles que MPC et ZK visent à rendre les blockchains plus sûres à grande échelle, mais comment fonctionnent-elles exactement ?

- Publié:

- Édité:

Des termes comme ZK-Proofs, Fully Homomorphic Encryption (FHE) et Multi-Party Computation (MPC) sont souvent utilisés dans l'espace cryptographique. Pourtant, de nombreux amateurs de crypto-monnaies se demandent encore comment ces technologies peuvent réellement améliorer les réseaux de blockchain et les applications qu'ils soutiennent.

La crypto-monnaies est une technologie de pointe.

Grâce au déploiement sans fin des couches 2 de ZK-rollup dans le paysage Ethereum, le ZK-proofing est probablement la technologie DeCC (Decentralized Confidential Computing) la plus connue dans l'industrie de la cryptographie. Cependant, cela ne signifie pas nécessairement qu'elle est la plus efficace.

Quels sont les avantages et les inconvénients des différentes approches DeCC et comment sont-elles adaptées aux différents résultats ?

Les avantages et les inconvénients des différentes approches DeCC et comment sont-elles adaptées aux différents résultats ?

Technologies de DeCC : Une comparaison

Lorsqu'il s'agit d'informatique confidentielle, il n'existe pas d'approche unique qui réponde à tous les besoins. À l'instar du célèbre trilemme de la blockchain de Vitalik Buterin, les technologies DeCC sont souvent plus performantes dans un domaine au détriment d'un autre.

Les technologies DeCC sont souvent plus performantes dans un domaine au détriment d'un autre.

Par exemple, les environnements d'exécution de confiance (TEE) sont des solutions matérielles qui sont sans doute plus sûres et plus évolutives que les solutions logicielles.

Cependant, il s'agit d'une arme à double tranchant. Les TEE n'ont pas la flexibilité des technologies DeCC basées sur les logiciels et dépendent des fournisseurs et des fabricants de matériel.

Cette situation est toutefois à double tranchant.

dir="ltr">

Quelles sont les technologies de protection de la vie privée les mieux adaptées aux besoins généraux en matière d'informatique confidentielle ?

Calcul multipartite (MPC)

Le MPC est une technique cryptographique qui permet à plusieurs parties de calculer une fonction tout en gardant ces entrées privées et confidentielles. Elle permet aux participants de collaborer à des calculs sans révéler leurs données individuelles les uns aux autres et à tout tiers à l'affût.

p style="text-align : justify ;">p style="text-align : justify")

MPC garantit à la fois la confidentialité et la précision, même si certains collaborateurs tentent de s'écarter du protocole. Cette approche DeCC est particulièrement utile dans les scénarios où plusieurs entités doivent effectuer des calculs et accéder à des données sensibles, comme dans les services financiers ou les systèmes de vote sécurisés.

Avantages

-

Sécurité accrue grâce à la gestion distribuée des clés

.

-

Élimine les points de défaillance uniques

Les points de défaillance uniques sont éliminés

- .

-

Maintient la confidentialité des entrées individuelles

-

Flexible pour diverses applications

La protection de la vie privée est une priorité.

Cons

-

Peut être intensif en termes de calcul

.

-

Peut introduire de la latence dans les transactions

- L'utilisation d'un système de gestion de l'information peut être une source de problèmes.

-

Nécessite une coordination entre plusieurs parties

Modification de l'image de marque

Environnements d'exécution de confiance (EET)

Environnements d'exécution de confiance (EET)

Les TEE sont des zones sécurisées au sein d'un processeur qui garantissent la confidentialité et l'intégrité du code et des données qui s'y trouvent. Ils fournissent un environnement d'exécution isolé basé sur le matériel qui protège les opérations sensibles des facteurs externes, comme le système d'exploitation d'un ordinateur.

En théorie, les TEE offrent un niveau de sécurité plus élevé que les solutions purement logicielles en exploitant les caractéristiques matérielles pour créer une zone de confiance pour le traitement des informations sensibles.

P>.

Les environnements d'exécution de confiance sont souvent utilisés dans les appareils mobiles, l'informatique en nuage et d'autres scénarios dans lesquels les développeurs ont besoin d'un traitement de données sécurisé à grande échelle.

Avantages

-

Sécurité au niveau du matériel

Sécurité au niveau du matériel

Sécurité au niveau du logiciel

-

Plus rapide que les solutions purement logicielles

La sécurité au niveau du matériel

-

Peut gérer des opérations sensibles dans un environnement isolé

Cons

-

Dépendance à l'égard des fabricants de matériel

.

-

Vulnérabilités potentielles dans l'implémentation du matériel

-

Flexibilité limitée par rapport aux solutions logicielles

La flexibilité est limitée par rapport aux solutions logicielles

- .

Preuves à zéro connaissance (ZK)

L'un des mots à la mode en cryptographie, les preuves à zéro connaissance permettent à une partie (le prouveur) de prouver à une autre partie (le vérificateur) qu'une déclaration est vraie sans révéler aucune information sur le contenu de la déclaration elle-même.

Les preuves à zéro connaissance permettent à une partie (le prouveur) de prouver à une autre partie (le vérificateur) qu'une déclaration est vraie sans révéler aucune information sur le contenu de la déclaration elle-même.

Les preuves ZK offrent de solides garanties de confidentialité tout en permettant la vérification d'affirmations ou de calculs spécifiques. Les preuves à connaissance nulle constituent un outil puissant pour préserver la confidentialité lors des interactions sur la chaîne.

Cependant, la technologie de preuve ZK repose souvent sur une ‘configuration de confiance&rsquo ;, qui exige que les parties se fassent mutuellement confiance dans une certaine mesure avant de générer les clés qui maintiennent le système de preuve. D'une certaine manière, cela élimine l'efficacité de la cryptographie à l'épreuve du zk.

Avantages

-

Fournit de solides garanties en matière de protection de la vie privée

.

-

Réduit la quantité de données nécessaires à la vérification

Cons

-

Peut être coûteux en calcul

.

-

Peut nécessiter ‘trusted setup&rsquo ; dans certaines implémentations

L'utilisation de la technologie de l'information peut être une source d'inquiétude pour les utilisateurs.

Cryptage entièrement homomorphe (FHE)

Enfin, le chiffrement entièrement homomorphe permet d'effectuer des calculs sur des données chiffrées sans les déchiffrer. Avec le FHE, les données peuvent rester cryptées tout au long du processus de calcul, les résultats restant également cryptés.

Cette technologie permet d'externaliser en toute sécurité les calculs effectués sur des données sensibles, ce qui la rend particulièrement utile pour les scénarios d'informatique en nuage et d'analyse de données. Bien que le FHE offre des niveaux élevés de confidentialité des données, il est confronté à des problèmes de performance importants qui limitent son évolutivité.

Avantages

-

Permet des calculs sécurisés sur des données sensibles

.

-

Maintient la confidentialité des données tout au long du processus de calcul

.

-

Utilisable dans l'informatique en nuage et l'analyse de données

.

Cons

-

Extrêmement intensif en calcul

.

-

Faible évolutivité

Faible évolutivité

En un coup d'œil

|

Technologie Texte |

Confidentialité Confidentialité Confidentialité |

Performance

|

Flexibilité

|

|

MPC Mise à jour de la base de données de la Commission européenne sur la sécurité alimentaire |

Haut Haut Haute |

Modéré Modéré Modéré |

Haut Modéré |

|

TEE Tout le monde est d'accord ? |

Modéré Modéré Modéré |

Haut Modéré |

Basse

|

|

ZK ZK ZK |

Haut Haut Haute |

Basse

|

Haut Haut Haute |

|

FHE FHE FHE |

Très élevé Très élevé Très élevé |

Faible Faible |

Haut Haut Haute |

Enfin, cela se résume à ceci : Différentes technologies DeCC sont mieux adaptées à différentes applications. La FHE est peut-être l'une des technologies de calcul confidentiel les plus privées et les plus sûres qui soient, mais elle souffre toujours de problèmes de faible latence et de mise à l'échelle.

En revanche, les TEE sont parmi les environnements les plus performants pour le traitement des calculs, mais leur dépendance à l'égard du matériel signifie qu'ils peuvent manquer de la flexibilité requise dans un secteur en évolution rapide.

Tout bien considéré, l'informatique multipartite offre peut-être l'approche la plus équilibrée de l'informatique confidentielle décentralisée. En répartissant le calcul sur plusieurs entrées, le MPC élimine les points singuliers de défaillance tout en offrant des niveaux de performance suffisants.

Le MPC en action : Arcium

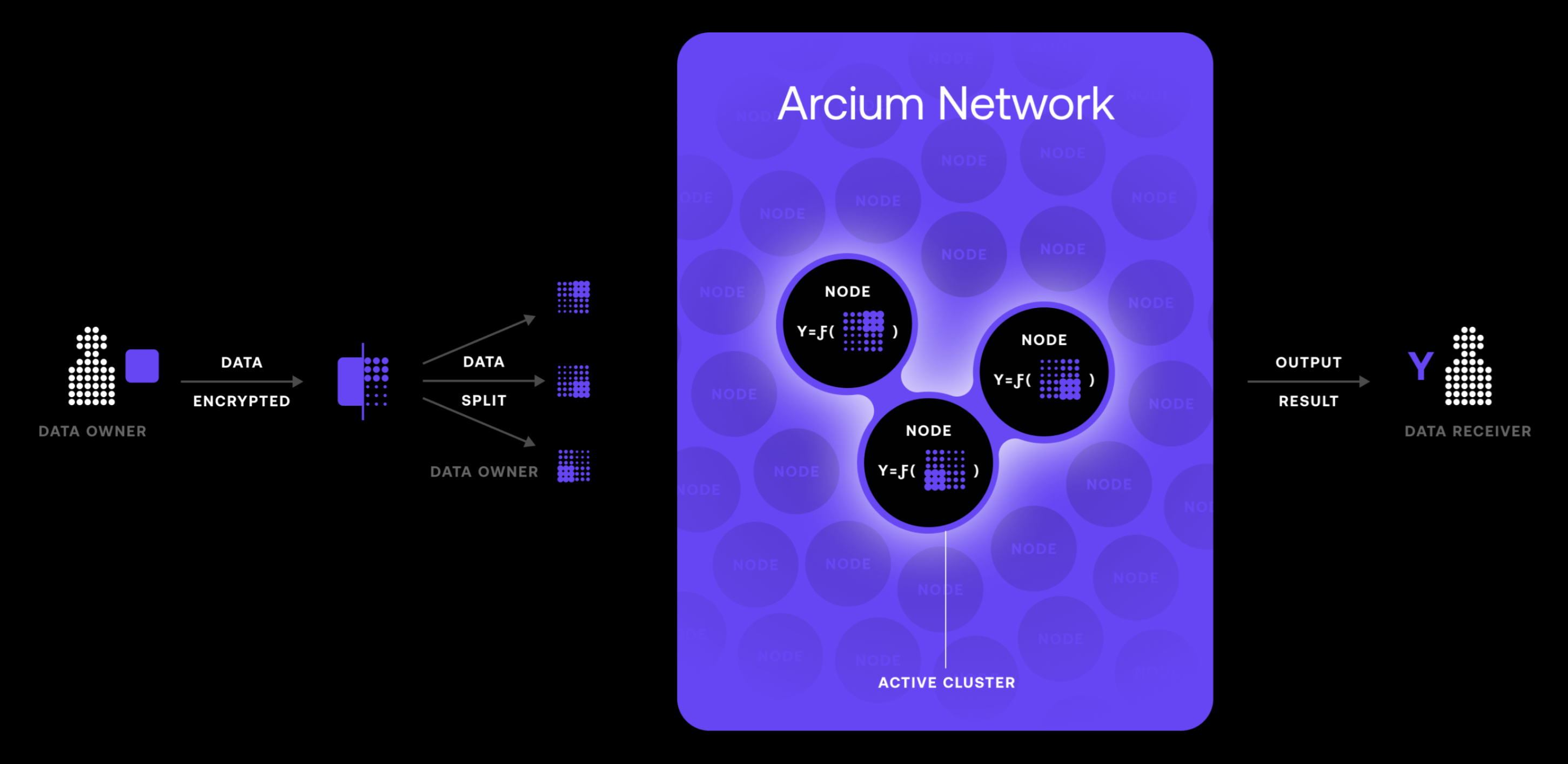

Arcium, un protocole DeCC basé sur Solana, s'appuie sur MPC pour alimenter son réseau de calcul sécurisé et performant.

Le réseau d'Arcium se compose de plusieurs nœuds appelés Arx, qui traitent collectivement des données cryptées à l'aide de protocoles MPC. Cette architecture distribuée garantit qu'aucun nœud n'a accès à l'ensemble des données, ce qui renforce la sécurité et élimine les points de défaillance.

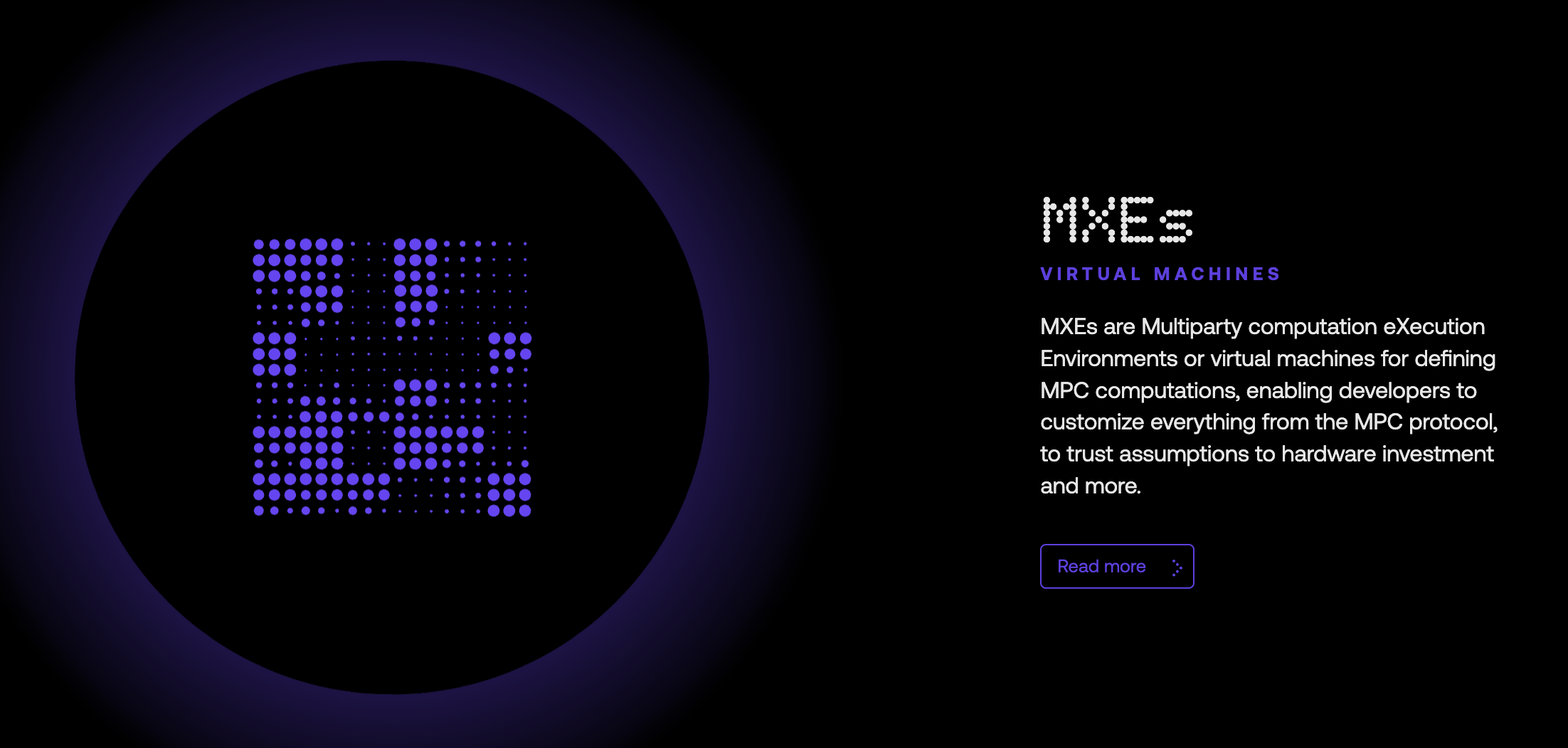

Au delà des nœuds Arx, Arcium introduit également les MXEs, ou Multiparty eXecution Environments. Ces MXE servent de machines virtuelles pour les calculs multipartites sécurisés et permettent aux développeurs de configurer divers aspects du calcul, notamment les schémas de chiffrement, la sélection des nœuds et les paramètres d'exécution.

p style="text-align : justify ;">P>.

En outre, Arcium a développé sa propre interface de programmation native, Arcis, conçue pour écrire des applications MPC sécurisées. Elle fournit aux développeurs une interface familière et intuitive pour créer des applications préservant la confidentialité qui peuvent calculer des données cryptées au sein de MXEs isolés.

Arcium

Le réseau Arcium offre des configurations MPC personnalisables, permettant aux utilisateurs d'adapter les niveaux de sécurité, la sélection des nœuds et les protocoles d'exécution à leurs besoins spécifiques. La flexibilité offerte par MPC permet à Arcium d'être adapté à un large éventail d'applications, de l'apprentissage de modèles d'IA à l'analyse de données médicales.

Arcium exploite la technologie MPC dans sa vaste gamme de produits pour fournir une puissante plateforme informatique confidentielle qui donne la priorité à la confidentialité, à la sécurité et à la collaboration. Sans doute l'une des technologies DeCC les plus complètes du marché, MPC offre à Arcium la flexibilité, la résilience et la performance nécessaires pour alimenter son réseau en pleine croissance.

dir="ltr">Cette approche positionne Arcium comme un acteur clé dans l'espace de calcul confidentiel décentralisé, en veillant à ce que le protocole soit bien équipé pour faciliter les demandes des industries émergentes telles que DePIN, l'IA et les solutions de soins de santé basées sur la blockchain.En savoir plus sur SolanaFloor

Le plus grand protocole de gouvernance de Solana’évolue

SolanaFloor

Realms rompt ses liens avec Solana Labs pour former une entité distincte

La société Solana Labs est en train de créer une entité distincte.

Vidéo

La vidéo est en anglais.